La infraestructura de impresión en un entorno Zero Trust (I)

- Noticias y Actualidad

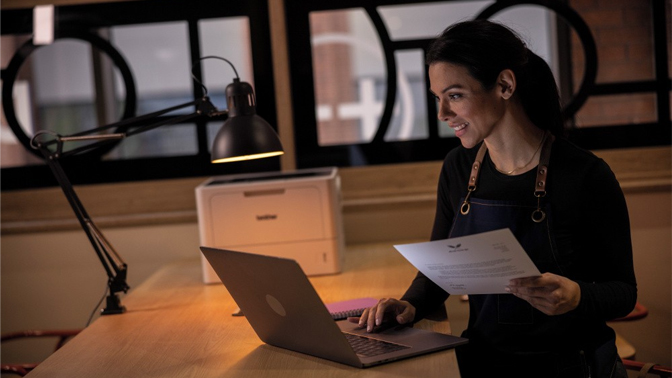

El cambio masivo al trabajo remoto como resultado de la pandemia supone un reto para el perímetro de seguridad de red. Además, con más empleados trabajando desde casa y potencialmente utilizando dispositivos personales para imprimir documentos corporativos, esto representa un riesgo adicional de seguridad de datos que debe ser administrado.

Durante años, los profesionales de seguridad han estado luchando para evolucionar y fortalecer las ciberdefensas corporativas tan rápido como los adversarios descubren formas de sortearlas. Esto ha funcionado, hasta cierto punto, sin embargo, los recientes cambios en las prácticas de trabajo, junto con un panorama de ciberamenazas cada vez más sofisticado, significa que los modelos convencionales de ciberseguridad ya no son efectivos.

Dado que tanto el lugar de trabajo como el panorama de ciberamenazas han cambiado, y la superficie de ataque ha crecido exponencialmente, los sistemas de seguridad diseñados para proteger a las organizaciones resultan inadecuados. Para Quocirca, se necesita un nuevo enfoque, uno con la escala y la flexibilidad para responder a las amenazas donde sea que surjan y cualquier forma que adopten. Esto toma la forma de una filosofía, en lugar de un conjunto de productos: Zero Trust.

Zero Trust rechaza la idea de que cualquier usuario o dispositivo pueda ser fiable, operando bajo el principio de "nunca confíes, siempre verifica" y aplica esto a todos los ámbitos, todas las aplicaciones y puntos finales, usuarios, API, dispositivos IoT, microservicios y otros elementos que forman la huella de TI de una organización, incluidos los dispositivos de impresión.

La ventaja de implementar Zero Trust es que es un modelo, no un producto, por lo que no requiere el reemplazo de la tecnología existente. En cambio, se basa en establecer y verificar la identidad de las personas y dispositivos que intentan acceder a la red. Hace que las organizaciones piensen en administrar el acceso de una manera que lo limite a una base menos privilegiada, reduciendo la posibilidad de brechas y pérdidas de datos sobre la base de que no puede filtrar lo que es inaccesible.

Más información

¿Cuál es el futuro del mercado de impresión? ¿Qué dispositivos o servicios son los más adecuados para las empresas o los usuarios finales? Si quieres obtener más información sobre un segmento en crecimiento puedes visitar las páginas de nuestros colaboradores: Brother y LRS