Determina el grado de vulnerabilidad de tu red de impresoras

- Noticias y Actualidad

El entorno de impresión suele ser el punto más débil en cuanto a seguridad de los datos. Ante la amenaza de sufrir pérdidas de ingresos, sanciones, juicios y daños a la imagen derivados de los problemas de seguridad, es importante valorar si tu entorno de impresión está debidamente protegido.

La información confidencial está más presente que nunca en el lugar de trabajo, por lo que la incapacidad de implantar medidas de seguridad apropiadas en la impresión podría resultar muy costoso. Estas son algunas de las lagunas de seguridad que los dispositivos de impresión que pueden vulnerar la confidencialidad de los datos:

--Bandeja de salida. Es el punto de vulnerabilidad más común. ¿Cuántos documentos esperan en las bandejas de salida de toda tu empresa en este momento? ¿Son confidenciales? ¿Quién puede verlos, recogerlos y compartirlos?

--Soportes de almacenamiento. Las impresoras multifunción pueden almacenar en un disco duro los archivos que se envían a impresión. Cuando una impresora deja la empresa (por ejemplo, para ser reparada o para devolverse una vez finalizado el periodo de leasing), podría hacerlo con un disco repleto de información sensible.

--Red. Interceptar trabajos de impresión mientras se transmiten por la red hasta una impresora convencional o multifunción resulta sorprendentemente fácil. Por ejemplo, una simple búsqueda del término ‘sniffers’ en Internet podría encontrar numerosas aplicaciones para dicho fin.

--Panel de control. Las impresoras multifunción son dispositivos potentes que pueden imprimir, copiar, escanear y enviar faxes y mensajes de correo electrónico. Sin visibilidad ni control sobre el acceso y uso del dispositivo, no podrá controlar el uso convencional ni evitar los abusos.

--Bandeja de entrada. Muchas organizaciones utilizan soportes especiales para imprimir cheques, recetas médicas y otros documentos sensibles. Sin una cierta seguridad en las bandejas de entrada, estos documentos podrían manipularse o sustraerse.

--Acceso basado en la nube. La conectividad no protegida a entornos de nube ofrece a los usuarios no autorizados la posibilidad de acceder a sus datos en cualquier momento y lugar.

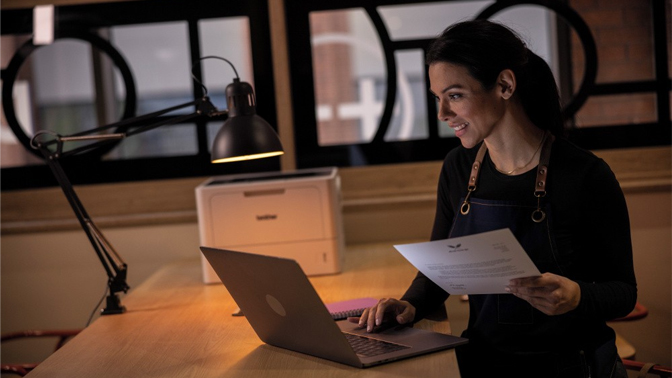

--Impresión móvil. Los empleados que imprimen durante sus desplazamientos podrían exponer accidentalmente los datos, o dejar las impresiones desprotegidas.

Muchos de estos puntos de vulnerabilidad parecen bastante obvios una vez identificados. Evaluar tu flota de impresoras te permitirá implantar características y soluciones de seguridad que reduzcan considerablemente la probabilidad de que se produzcan fugas de información.

Más información

¿Cuál es el futuro del mercado de impresión? ¿Qué dispositivos o servicios son los más adecuados para las empresas o los usuarios finales? Si quieres obtener más información sobre un segmento en crecimiento puedes visitar la página de nuestro colaborador Brother